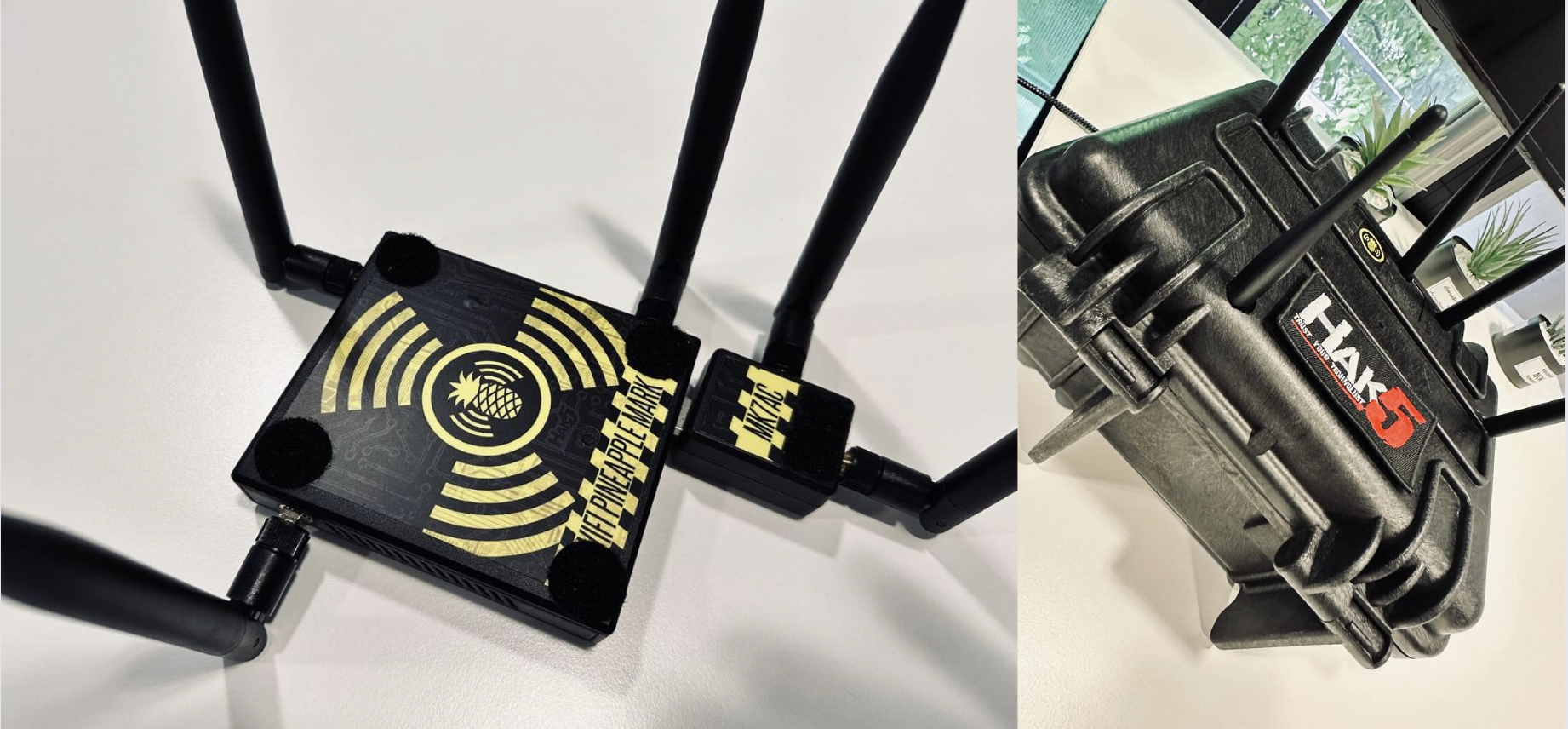

Nach ausführlichen Tests mit dem Flipper Zero, der eindrucksvoll aufzeigte, wie anfällig viele Zutrittskontrollsysteme sind, haben wir nun den WiFi Pineapple Mark VII getestet. Unser Ziel war es, die Sicherheit moderner WLAN-Netzwerke zu bewerten, um herauszufinden, wie leicht verbundene Sicherheitssysteme aus dem Netzwerk entfernt werden können.

Um die Leistung des WiFi Pineapple zu maximieren, haben wir ihn in einem Koffer mit integrierter Powerbank installiert. Diese Einrichtung ermöglicht es uns, den WiFi Pineapple diskret über mehrere Tage hinweg einzusetzen, um Netzwerke aufzuzeichnen und mögliche Sicherheitslücken zu identifizieren.

Der WiFi Pineapple ist ein vielseitiges WLAN-Hacking-Tool, das mit verschiedenen Apps ausgestattet ist. Diese ermöglichen es beispielsweise, WLAN-Netzwerke zu replizieren, wodurch Geräte irrtümlich glauben, sich mit einem vertrauten Netzwerk zu verbinden. Zusätzlich können wir Geräte dazu bringen, sich vom WLAN zu trennen und erneut zu verbinden. Während dieser Wiederverbindung zeichnet der WiFi Pineapple den sogenannten „Handshake“ auf, der später für Angriffe genutzt werden kann.

Eine der bedenklichen Erkenntnisse aus unseren Tests ist, dass schwache WLAN-Schlüssel mit der Aufzeichnung solcher Handshakes und Tools wie Hashcat leicht entschlüsselt werden können, insbesondere wenn leistungsstarke Grafikkarten eingesetzt werden. Dies kann zur Folge haben, dass WLAN-Kameras und Einbruchmeldeanlagen aus dem Netzwerk geworfen werden und im schlimmsten Fall das gesamte WLAN-Passwort kompromittiert wird.

Basierend auf unseren Tests empfehlen wir die folgenden Maßnahmen, um die WLAN-Sicherheit zu erhöhen:

- Verwendung starker, komplexer Passwörter: Ein robustes Passwort ist die erste Verteidigungslinie gegen unerwünschte Zugriffe.

- Austausch veralteter WLAN-Router: Moderne Router bieten bessere Sicherheitsfeatures und sind weniger anfällig für Angriffe.

- Aktivierung von WPA3: Dieser neueste Verschlüsselungsstandard bietet verbesserte Sicherheitsfunktionen im Vergleich zu WPA2.

- Begrenzung der WLAN-Reichweite: Indem die Reichweite des WLAN-Signals begrenzt wird, reduzieren wir die Wahrscheinlichkeit, dass es von außen abgefangen wird.

- Feste Verkabelung bevorzugen: Wo immer möglich, sollten kabelgebundene Verbindungen verwendet werden, da sie schwerer zu kompromittieren sind.

- Regelmäßige Überprüfung der Gerätekonfigurationen: Dies hilft, Schwachstellen zu identifizieren und zu beheben, bevor sie ausgenutzt werden können.

Ein anschauliches Praxisbeispiel verdeutlicht, wie leicht Sicherheitslücken entstehen können: Während unserer Tests zeigte der WiFi Pineapple, welche Clients mit welchem Netzwerk verbunden waren. Ein Gerät, ein Drucker, hatte ein eigenes WLAN-Netzwerk eingerichtet. Nach kurzer Recherche und einem Blick in die Installationsanleitung konnten wir uns mit dem Standardpasswort in die Konfiguration des Druckers einloggen. Innerhalb der Konfiguration war es uns möglich, das Passwort des eigentlichen WLAN-Netzwerks herauszufinden. Dieses Verfahren kann genauso einfach bei WLAN-Kameras angewendet werden, wenn die Konfiguration nicht passwortgeschützt ist oder das Standardpasswort nicht geändert wurde. Unsere Tests haben gezeigt, dass viele Netzwerke noch unzureichend geschützt sind. Es ist alarmierend, wie leicht diese Sicherheitslücken ausgenutzt werden können.